Na era digital, em que cada vez mais a Internet fará parte integrante das nossas vidas, é importante ter em conta todas as ameaças que daí advêm. A nossa janela para o mundo, além de tudo de bom que nos proporciona, também passou a ser uma “porta aberta” para problemas, caso não sejam seguidas algumas regras e boas práticas elementares.

Na era digital, em que cada vez mais a Internet fará parte integrante das nossas vidas, é importante ter em conta todas as ameaças que daí advêm. A nossa janela para o mundo, além de tudo de bom que nos proporciona, também passou a ser uma “porta aberta” para problemas, caso não sejam seguidas algumas regras e boas práticas elementares. Os riscos sempre vão estar presentes. A questão é como minimizar esses riscos, diminuindo a probabilidade de ocorrerem potenciais problemas. O cibercrime é cada vez mais uma realidade, e se antes os alvos eram as grandes empresas e instituições, já que a Internet ainda não se tinha massificado como hoje em dia, atualmente o cidadão comum e desconhecido pode ser um alvo fácil e apetecível, já que cada vez mais está conectado a serviços chave como banca online, redes sociais, lojas online, entre outros serviços que podem comportar dados que podem ser utilizados de forma fraudulenta e criminosa.

Neste artigo pretendo listar alguns aspectos a ter em conta para melhorar a segurança da navegação online. De forma resumida

Utilize um Sistema Operacional recente e mantenha-o atualizado.

Utilize um Sistema Operacional recente e mantenha-o atualizado.

Utilize sempre a última versão disponível do browser que tem instalado.

Utilize sempre a última versão disponível do browser que tem instalado.

Instale um anti-vírus e firewall e mantenha-os sempre atualizados. Freqüentemente faça uma pesquisa por ameaças no seu computador.

Não utilize computadores públicos, como em cybercafés, aeroportos ou outros locais, para acesso ao seu banco online, ou para troca de informações de caráter pessoal ou confidencial.

Ignore emails que possam parecer suspeitos, fraudulentos, ou de destinatários desconhecidos.

Utilize passwords e nomes de utilizador distintos para cada site.

Em pagamentos on-line, utilize meios de pagamento alternativos que não exponham o seu cartão de forma direta.

Procure sempre descarregar ficheiros diretamente do site do fabricante, entidade, autor ou projeto, e não em sites de terceiros.

Evite fornecer informação não relevante no registro em determinado serviço ou site.

Mantenha apenas instalado no computador os programas ou informações necessárias. Mais software instalado significa que possam existir mais brechas de segurança.

Se ainda utiliza um modem ADSL para ligar à Internet, pode troca-lo por um router.

Detalhadamente:

Utilize um Sistema Operativo recente e mantenha-o atualizado.

Utilize um Sistema Operativo recente e mantenha-o atualizado.

O que normalmente os vírus e atacantes exploram num sistema são as vulnerabilidades do Sistema Operativo e restante software instalado. Se tivermos como exemplo o Windows XP, este foi lançado em 2001. Desde lá até agora a Microsoft desenvolveu dezenas de pacotes de atualização, que visam resolver problemas de segurança. Podemos perceber desta forma que os próprios fabricantes têm preocupação de manter as suas aplicações seguras.

Certamente que é mais seguro um computador com Windows XP com o Service Pack 3, atualizado recentemente, do que um computador com o mesmo Sistema Operativo, sem qualquer Service Pack, que nunca foi atualizado.

Utilize sempre a última versão disponível do browser que tem instalado.

Utilize sempre a última versão disponível do browser que tem instalado.

Os navegadores web mais utilizados são o Internet Explorer, Mozilla FireFox e o Opera. Qualquer um destes 3 é atualizado com bastante freqüência. Basta estar atento à respectiva página do produto. Alem de melhoramentos constantes de usabilidade e melhoramentos estéticos, são feitas correções que impedem que páginas web fraudulentas possam por em causa a nossa segurança.

Opera

Mozilla Firefox

Microsoft Internet Explorer

Instale um anti-vírus e firewall e mantenha-os sempre atualizados. Freqüentemente faça uma pesquisa por ameaças no seu computador.

Por regra os sistemas operativos não têm anti-vírus integrado, embora tenham firewall. Mesmo em computadores novos, com o sistema operativo pré-instalado, quando já existe um anti-vírus instalado, é uma versão de demonstração que expira passados x dias. Existem várias marcas de software de protecção que têm tudo integrado, como anti-vírus, firewall, anti-spyware, entre uma serie de outras protecções. Entre as marcas mais conhecidas de anti-vírus estão a McAfee, Panda e Norton. Faça periodicamente um pesquisa por vírus e outro malware ao disco.

A nível de firewall, também existem bastantes marcas no mercado. A não ser que seja um utilizador avançado, a firewall do XP, ou do Vista servem perfeitamente. Caso a sua firewall esteja desativada porque quando ativada impede alguma aplicação de funcionar, tente perceber como criar exceções para essa aplicação. É particularmente importante manter uma firewall ativa em computadores que ligam diretamente à Internet sem passar por um router ou servidor.

McAfee

Panda

Norton

AVG (versão gratuita)

Avira AntiVir Personal (versão gratuita)

Comodo Firewall (versão gratuita)

Não utilize computadores públicos, como em cybercafés, aeroportos ou outros locais, para acesso ao seu banco online, ou para troca de informações de caráter pessoal ou confidencial.

Uma vez que esses computadores são partilhados por várias pessoas, existe sempre o risco de alguém ter configurado o sistema para captura de tudo o que é digitado no teclado, ou de gravar o que está sendo feito pelo utilizador. Essa informação pode mais tarde ser filtrada e podem ser localizados dados de acesso como nomes de utilizador ou passwords de acesso a sites.

Tenha também em atenção em não permitir que o browser guarde os dados de acesso para cada site. No final de cada sessão procure fazer sair, logoff, ou terminar sessão. Isto impede que alguém entre na sua sessão dos sites que utiliza. Ao deixar o computador, procure no browser uma opção que elimine todo o histórico de navegação e outros rastos deixados no computador

Ignore emails que possam parecer suspeitos, fraudulentos, ou de destinatários desconhecidos.

Desde que é criado um novo endereço de email, com o passar do tempo, e com a sua divulgação, o mais provável é que ele vá parar a bases de dados utilizadas para envio de SPAM (correio não solicitado), e listas de distribuição de emails fraudulentos. Isso fará com que constantemente receba emails que têm como objetivo recolher informações suas, ou induzi-lo em erro fazendo-o acreditar em algo que não é verdadeiro.

Nunca responda nem clique em nenhum link deste tipo de emails, pois ao faze-lo está a informar que o seu endereço está ativo, passando a ser um alvo preferencial.

O fenómeno mais recente é o Phishing. Basicamente é enviado um email para largos milhares de endereços, em que o seu conteúdo à primeira vista não faz denotar qualquer problema. Nessa mensagem de correio alguém poderá fazer-se passar pelo seu banco, pedindo que forneça os seus dados de acesso, ou que visite uma determinada página. Ao enviar esses dados, pensando estar a faze-lo para o banco, quem os recebe são os criminosos que depois, e com toda a calma do mundo podem aceder a contas bancárias. Os bancos nunca solicitam esses dados por email.

Nesta situação a pessoa foi induzida a carregar num link que a trouxe a esta página. Sem olhar para a barra de endereço não existe forma de perceber que é um site fraudulento, já que o aspecto da página é rigorosamente igual à página real. Aqui o utilizador é convidado a introduzir os seus dados que serão enviados para os criminosos. O utilizador não se apercebe sequer do erro que cometeu já que, depois de fazer entrar, a página simularia um erro de falha de conexão à Internet e logo de seguida seria redirecionado para a página real do banco onde o cliente teria de reintroduzir os dados, agora no sitio correto.

Utilize passwords e nomes de utilizador distintos para cada site.

Utilize passwords e nomes de utilizador distintos para cada site.

Devido ao crescente numero de sites onde estamos registrados temos tendência a utilizar sempre os mesmos dados, por uma questão de fácil memorização. O problema é que a tarefa está facilitada para alguém que queira fazer-se passar por si. Nunca memorize os dados de acesso no computador, em papel ou noutro qualquer lugar. Mantenha em mente todos os dados, ou utilize um programa para gerir esses dados, como o KeePass. É também boa prática não utilizar dados óbvios nas passwords como datas de nascimento, ano atual, etc. Se possível misture números, letras e caracteres especiais.

Ignore emails que possam parecer suspeitos, fraudulentos, ou de destinatários desconhecidos.

Desde que é criado um novo endereço de email, com o passar do tempo, e com a sua divulgação, o mais provável é que ele vá parar a bases de dados utilizadas para envio de SPAM (correio não solicitado), e listas de distribuição de emails fraudulentos. Isso fará com que constantemente receba emails que têm como objectivo recolher informações suas, ou induzi-lo em erro fazendo-o acreditar em algo que não é verdadeiro.

O fenómeno mais recente é o Phishing. Basicamente é enviado um email para largos milhares de endereços, em que o seu conteúdo à primeira vista não faz denotar qualquer problema. Nessa mensagem de correio alguém poderá fazer-se passar pelo seu banco, pedindo que forneça os seus dados de acesso, ou que visite uma determinada página. Ao enviar esses dados, pensando estar a faze-lo para o banco, quem os recebe são os criminosos que depois, e com toda a calma do mundo podem acessar as contas bancárias.

Nunca responda nem clique em nenhum link deste tipo de emails, pois ao faze-lo está a informar que o seu endereço está ativo, passando a ser um alvo preferencial.

Não clique em links que o possam levar até outro site, como o do banco por exemplo. Prefira inserir o endereço manualmente na barra de endereço do site.

Em pagamentos on-line, utilize meios de pagamento alternativos que não exponham o seu cartão de forma direta.

A maioria das lojas online oferecem várias formas de pagamento, sendo o pagamento por cartão o mais comum universalmente. Este método implica ter que fornecer os dados do seu cartão que farão com o a entidade faça o débito na sua conta, e que esses dados fiquem alojados nas bases de dados da entidade.

Especialmente quando está a comprar em lojas nas quais não tem toda a confiança, e em que não sabemos exatamente o que poderá acontecer aos dados do cartão, poderá utilizar um meio de pagamento alternativo como MBNet ou PayPal. O primeiro é um método que permite criar um cartão de débito virtual, não reutilizado e com um limite em valor. Quando vai fazer o pagamento, escolhe pagamento com cartão, e em vez de fornecer os dados do cartão físico, fornece os dados do cartão virtual, com toda a segurança que isso pode oferecer. O PayPal é um outro método, este não tão generalizado, que permite com base no endereço de email enviar dinheiro. O receptor só vai saber que o endereço aa@bb.com enviou para o endereço loja1@loja1.com o valor de 100 euros. Nenhum dado da conta acompanha o pagamento.

MBNet

PayPal

Procure sempre descarregar ficheiros diretamente do site do fabricante, entidade, autor ou projeto, e não em sites de terceiros.

Não utilize intermediários ou outros sites para descarregar ficheiros. Se pretende fazer o download do Adobe Reader por exemplo, o melhor sitio para procurar é mesmo no site do fabricante, neste caso a Adobe. Isto não permite que esteja a descarregar uma aplicação adulterada que alem do programa propriamente dito tenha vírus, possa causar algum problema ou alguma brecha de segurança.

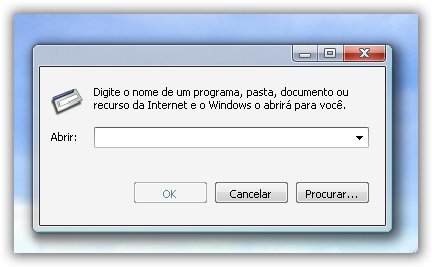

Um dos últimos métodos de fraude é o utilizador fazer o download de um programa numa página que não a do fabricante ou projeto, e na instalação ser pedido ao utilizador para enviar um SMS para um determinado numero de valor acrescentado, para de volta receber o código que permite continuar com a instalação.

Evite fornecer informação não relevante no registro em determinado serviço ou site.

Existem registros em sites ou serviços que são autênticos inquéritos. Para que ter que preencher 20 itens quando apenas 5 são obrigatórios e mesmo nesses possamos dar informações erradas, quando queremos apenas descarregar uma versão demo de determinado programa ou fazer o registro em determinado site para ver determinada informação?

Mantenha apenas instalado no computador os programas ou informações necessárias. Mais software instalado significa que possam existir mais brechas de segurança.

Uma regra importante que se aplica normalmente aos servidores, pode também ser utilizada em computadores pessoais. Começar por instalar apenas o necessário é uma ótima medida para minimizar conflitos, portas abertas, serviços a correr, de forma desnecessária, mantendo o perímetro de segurança controlado.

Se ainda utiliza um modem ADSL para ligar à Internet, pode troca-lo por um router.

Com um router, o seu computador deixa de estar ligado diretamente à Internet. O router assume esse papel, e como normalmente todos os modelos têm firewall integrada, é muito mais seguro já que a firewall passa a filtrar os dados não desejados.

Com um modem o seu computador tem um IP público o que significa que é possível mediante algumas situações, que alguém pode fazer uma busca por computadores ativos, e possa acessar a recursos partilhados no seu computador.